Die SophosLabs haben mehrere aktive und organisierte Coin-Miner-Kampagnen entdeckt, die Unternehmensnetzwerke und Lateral-Movement-Techniken nutzen. Die Kampagnen dienen Cyberkriminellen zur effizienteren und schnelleren Gewinnung von Kryptowährungen. Unternehmensnetzwerke sind ein beliebtes Angriffsziel, da sie durch den großen Pool an Rechnerleistung auf vielen ähnlich konfigurierten Maschinen ein großes Potenzial bieten, um die Machenschaften effizient durchzuführen.

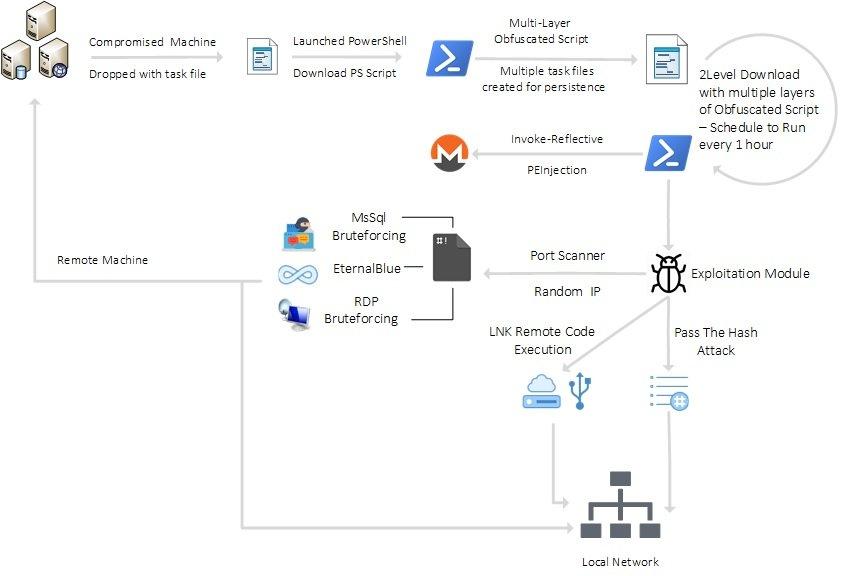

SophosLabs haben einen genaueren Blick auf die Kampagnen geworfen und die Vorgehensweise der Angreifer analysiert: Wird ein Rechner kompromittiert, durchsucht ein bösartiges Skript das Netzwerk nach geeigneten Zielen und löst eine Reihe von verschiedenen Exploits oder Privilege-Escalation-Funktionen aus, einschließlich Eternal Blue Exploit oder Pass-the-Hash, um sich im Netzwerk zu verbreiten. Dabei hat sich das Coin-Mining weiterentwickelt. Dazu zählen neue Techniken wie dateifreie Skript-Ausführung, Reflective Injection und Multi-Layer-Verschleierung, um der Erkennung durch Security-Lösungen zu entgehen. Dabei behalten die dateifreien Skripte ihre Beständigkeit durch ein verdrehtes Set von mehreren geplanten Aufgaben bei.

Der Infektionsverlauf

Sind die bösartigen Skripte heruntergeladen, werden diese in regelmäßigen Intervallen von einer Stunde geplant ausgeführt. Das anfänglich heruntergeladene Skript wird vor der Ausführung durch einen hart-codierten Hash validiert, gefolgt von einem zusätzlichen Download des Miner & Exploitation Moduls. Von dort an verbreitet sich die Malware im Netzwerk und bietet den Angreifern die Nutzung der IT-Ressourcen für ihre Zwecke.

Derzeitige Bedrohungslage

Die Anzahl der kompromittierten Maschinen auf der Weltkarte lässt die Vermutung zu, dass der erste Ausbruch in Südostasien stattfand. Von dort aus haben sich die Coin-Miner-Angriffe weltweit verbreitet, auch in Europa. Die DACH-Region scheint momentan noch wenig betroffen zu sein.

Wie genau sich die Coin-Miner-Kampagnen im Netz verhalten und wie sich die Skripte gestalten, ist im Dokument „Lemon_Duck PowerShell malware cryptojacks enterprise networks“ beschrieben unter: https://news.sophos.com/en-us/2019/10/01/lemon_duck-powershell-malware-cryptojacks-enterprise-networks/

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

TC Communications

Telefon: +49 (30) 55248198

E-Mail: sophos@tc-communications.de

![]()